Prova Ciência da Computação ENADE 2017 com Gabarito

Prova Ciência da Computação ENADE 2017 com Gabarito

OBS: as questões de 01 a 08 são de Formação Geral, portanto, cobradas em todas as provas. Para conferir elas, basta acessar essa página.

CONHECIMENTO ESPECÍFICO

QUESTÃO 09

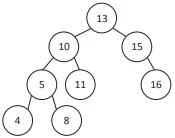

ENADE 2017: Uma árvore AVL é um tipo de árvore binária balanceada na qual a diferença entre as alturas de suas subárvores da esquerda e da direita não pode ser maior do que 1 para qualquer nó. Após a inserção de um nó em uma AVL, a raiz da subárvore de nível mais baixo no qual o novo nó foi inserido é marcada. Se a altura de seus filhos diferir em mais de uma unidade, é realizada uma rotação simples ou uma rotação dupla para igualar suas alturas.

LAFORE, R. Data structures & algorithms in Java. Indianópolis:

Sams Publishing, 2003 (adaptado).

A seguir, é apresentado um exemplo de árvore AVL.

Pelo exposto no texto acima, após a inserção de um nó com valor 3 na árvore AVL exemplificada, é correto afirmar que ela ficará com a seguinte configuração:

QUESTÃO 10

ENADE 2017: Considere os seguintes requisitos para desenvolvimento de uma solução para uma rede de restaurantes fast-food:

Quando o status de um pedido é atualizado, todos os dispositivos dos envolvidos devem receber a informação. Os sistemas a ser atualizados incluem os acessados pelo entregador, pela linha de produção e pela central de atendimento. Espera-se ainda que outros sistemas possam ser incluídos futuramente (por exemplo, sistema de pedido on-line do cliente), devendo se comportar da mesma forma.

Considerando esse contexto, avalie as asserções a seguir e a relação proposta entre elas.

I. O requisito apresentado pode ser implementado com a utilização do padrão de projeto Observer.

PORQUE

II. O padrão de projeto Observer realiza o estilo arquitetural cliente-servidor, no qual o servidor é responsável por enviar notificações aos clientes sempre que houver atualização em alguma informação de interesse.

A respeito dessas asserções, assinale a opção correta.

A) As asserções I e II são proposições verdadeiras, e a II é uma justificativa correta da I.

B) As asserções I e II são proposições verdadeiras, mas a II não é uma justificativa correta da I.

C) A asserção I é uma proposição verdadeira, e a II é uma proposição falsa.

D) A asserção I é uma proposição falsa, e a II é uma proposição verdadeira.

E) As asserções I e II são proposições falsas.

QUESTÃO 11

ENADE 2017: O encapsulamento é um mecanismo da programação orientada a objetos no qual os membros de uma classe (atributos e métodos) constituem uma caixa preta. O nível de visibilidade dos membros pode ser definido pelos modificadores de visibilidade "privado", “público” e protegido".

Com relação ao comportamento gerado pelos modificadores de visibilidade, assinale a opção correta.

A) Um atributo privado pode ser acessado pelos métodos privados da própria classe e pelos métodos protegidos das suas classes descendentes.

B) Um atributo privado pode ser acessado pelos métodos públicos da própria classe e pelos métodos públicos das suas classes descendentes.

C) Um membro público é visível na classe à qual ele pertence, mas não é visível nas suas classes descendentes.

D) Um método protegido não pode acessar os atributos privados e declarados na própria classe.

E) Um membro protegido é visível na classe à qual pertence e em suas classes descendentes.

QUESTÃO 12

ENADE 2017: Em um computador, a memória é a unidade funcional que armazena e recupera operações e dados. Tipicamente, a memória de um computador usa uma técnica chamada acesso aleatório, que permite 0 acesso a qualquer uma de suas posições (células). As memórias de acesso aleatório são divididas em células de tamanho fixo, estando cada célula associada a um identificador numérico único chamado endereço. Todos os acessos à memória referem-se a um endereço específico e deve-se sempre buscar ou armazenar o conteúdo completo de uma célula, ou seja, a célula é a unidade mínima de acesso.

SCHNEIDER, G. M.; GERSTING, 1. L An Invitation to computer sclence. 6. ed. Boston:

MA: Course Technology, Cengage Learning, 2009 (adaptado).

A figura que se segue apresenta a estrutura de uma unidade de memória de acesso aleatório.

Considerando o funcionamento de uma memória de acesso aleatório, avalie as afirmações a seguir.

I. Se a largura do registrador de endereços da memória for de 8 bits, o tamanho máximo dessa unidade de memória será de 256 células.

II. Se o registrador de dados da memória tiver 8 bits, será necessária mais que uma operação para armazenar o valor inteiro 2 024 nessa unidade de memória.

III. Se o registrador de dados da memória tiver 12 bits, é possível que a largura da memória seja de 8 bits.

É correto o que se afirma em

A) I, apenas.

B) III, apenas.

C) I e II, apenas.

D) II e III, apenas.

E) I, II e III.

QUESTÃO 13

ENADE 2017: Os sistemas de refrigeração de piscinas de combustível em usinas nucleares evitam que a temperatura desses tanques exceda o limite de segurança. O circuito representado na figura a seguir atende aos requisitos necessários para o controle da ativação do sistema de resfriamento quando a temperatura está próxima de seu ponto crítico.

O diagrama de tempo ilustrado na figura apresenta uma amostra das temperaturas lidas desde o momento t1 ao t8 . Os sinais de entrada Ta, Tb e Tc são de termômetros que medem a temperatura da piscina em diferentes pontos ao longo do dia e S é o terminal de acionamento do sistema.

Nesse contexto, assinale a opção em que são apresentados os momentos em que o sistema foi acionado.

QUESTÃO 14

ENADE 2017: Uma relação de equivalência é uma relação binária R em um conjunto A, tal que R é reflexiva, simétrica e transitiva.

Considere as relações binárias apresentadas a seguir.

São relações de equivalência apenas o que se apresenta em

A) R2 e R3.

B) R1 e R3.

C) R1 e R4.

D) R1, R2 e R4.

D) R2, R3 e R4.

QUESTÃO 15

ENADE 2017: Uma das técnicas de ataques em ambientes virtuais é denominada "homem no meio" (man in the midale), cujo objetivo é associar o endereço MAC do intruso a0 endereço |P de um outro nó da rede — nesse caso, 0 ponto de acesso (Access Point - AP) wi-fi da rede. Como o AP é o gateway padrão dessa subrede sem fio, todo o tráfego originalmente direcionado ao ponto de acesso pode ser interceptado pelo intruso. Esse ataque explora deficiências conhecidas no projeto de segurança do IEEE 802.11 wi-fi.

COULOURIS, G. et al. Sistemas distribuídos: conceitos e projeto.

Porto Alegre: Bookman, 2013 (adaptado)

Considerando um ataque virtual pela técnica “homem no meio”, por meio de Address Resolution Protocol (ARP) spoofing, avalie as afirmações a seguir.

I. O problema do compartilhamento de chave presente no projeto de segurança do AP pode ser resolvido com a utilização de um protocolo baseado em chave pública para negociar chaves individuais, como é feito no Transport Layer Security (TLS) / Secure Sockets Layer (SSL).

II. O problema do desvio de tráfego causado pelo ataque de homem no meio pode ser evitado com a configuração de um firewallnos pontos de acesso que filtram tráfego entre clientes de uma mesma subrede.

III. O problema da falta de autenticação dos pontos de acesso sem fio pode ser contornado, obrigando-se o ponto de acesso a fornecer um certificado que possa ser autenticado pelo uso de uma chave pública obtida de terceiros.

IV. A vulnerabilidade das chaves de 40 bits ou 64 bits a ataques de força bruta pode ser evitada utilizando-se um AP que permita chaves de 128 bits e limitando-se o tráfego a dispositivos compatíveis com chaves de 128 bits.

É correto apenas o que se afirma em

A) I e II.

B) I e III.

C) I e IV.

D) I, III e IV.

E) II, III e IV.

QUESTÃO 16

ENADE 2017: A segurança da informação está diretamente relacionada com a proteção de um conjunto de informações, no sentido de preservar o valor que possuem para um indivíduo ou uma organização, tendo como propriedades básicas a confidencialidade, a integridade, a disponibilidade e a autenticidade.

WRA M. R. Segurança e auditoria em sistemas de informação.

Rio de Janeiro: Ciência Moderna, 2008 (adaptado).

A engenharia social é definida como o conjunto de técnicas utilizadas para reunir informações, explorando a tendência humana a ignorar os sistemas de segurança. Os ataques de engenharia social implicam interação com outros indivíduos, o que evidencia o aspecto psicológico da engenharia social.

MITNICK, K. D;; SIMON, W.L. The art of deception: controlling the

human element of security. New York: Wiley, 2001 (adaptado).

A ética normativa é o "certo" e o "errado” do comportamento social interpretado. A principal diferença entre essas duas perspectivas é a forma como um dilema moral é abordado, e não necessariamente as consequências disso.

Disponível em: <http://www.ethicsmorals.com>.

Acesso em: 18 Jul. 2017 (adaptado).

Em relação à segurança da informação, avalie as afirmações a seguir.

I. As empresas sempre estarão vulneráveis, pois o fator humano é o elo mais fraco da segurança da informação.

II. A segurança da informação não é um produto e, sim, um processo.

III. A ética profissional é um importante fator a ser considerado na segurança da informação.

É correto o que se afirma em

A) I, apenas.

B) II, apenas.

C) I e III, apenas.

D) II e III, apenas.

E) I, II e III.

QUESTÃO 17

ENADE 2017: Grupos de cientistas e grandes corporações de todo o mundo têm buscado desenvolver sistemas computacionais inteligentes capazes de ajudar as pessoas a aprender. As possibilidades, os efeitos € as implicações éticas da aplicação da chamada Inteligência Artificial (IA) na educação são temas que vêm ganhando espaço nos debates na área de tecnologia educacional em todo o mundo.

Disponível em: <http:/ /wwa.revistaeducacão.com.br>.

Acesso em: 26 set. 2017 (adaptado).

A respeito da adoção de técnicas de IA no processo educacional, avalie as asserções a seguir e a relação proposta entre elas.

I. Algoritmos de IA adaptativos podem auxiliar a experiência de aprendizado da pessoa de acordo com o seu perfil.

PORQUE

II. Os sistemas com algoritmos de IA adaptativos analisam respostas anteriores, buscando determinados padrões que possam indicar pontos de dificuldade ou facilidade da pessoa em relação a determinado assunto.

A respeito dessas asserções, assinale a opção correta.

A) As asserções I e II são proposições verdadeiras, e a II é uma justificativa correta da I.

B) As asserções I e II são proposições verdadeiras, mas a II não é uma justificativa correta da I.

C) A asserção I é uma proposição verdadeira, e a II é uma proposição falsa.

D) A asserção I é uma proposição falsa, e a II é uma proposição verdadeira.

E) As asserções I e II são proposições falsas.

QUESTÃO 18

ENADE 2017: O algoritmo a seguir recebe um vetor v de números inteiros e rearranja esse vetor de tal forma que seus elementos, ao final, estejam ordenados de forma crescente.

Considerando que nesse algoritmo há erros de lógica que devem ser corrigidos para que os elementos sejam ordenados de forma crescente, assinale a opção correta no que se refere às correções adequadas.

A) A linha 04 deve ser corrigida da seguinte forma: for(i = 1; i < n - 1; i++) e a linha 13, do seguinte modo: v[j - 1] = chave;.

B) A linha 04 deve ser corrigida da seguinte forma: for(i = 1; i < n - 1; i++) e a linha 07, do seguinte modo: j = i + 1;.

C) A linha 07 deve ser corrigida da seguinte forma: j = i + 1 e a linha 08, do seguinte modo: while (j >= O && v[j] > chave).

D) A linha 08 deve ser corrigida da seguinte forma: while ( j >= 0 && v[j] > chave) e a linha 10, do seguinte modo: v [j + 1] = v [j];.

E) A linha 10 deve ser corrigida da seguinte forma: v[j + 1] = v[j]; e a linha 13, do seguinte modo: v[j - 1] = chave;.

QUESTÃO 19

ENADE 2017: Considere o diagrama Entidade-Relacionamento apresentado a seguir.

A) SELECT . Deputado.nomeDeputado, Secao.dataSecao FROM Deputado,

Participacao, Secao WHERE Deputado.idDeputado=Participacao.idDeputado;

B) SELECT . Deputado.nomeDeputado, Secao.dataSsecao FROM Deputado,

Participacao, Secao WHERE Deputado.idDeputado = Participacao.

idDeputado OR Secao.idSecao = Participacao.idSecao;

C) SELECT Deputado.nomeDeputado, Secao.dataSecao FROM Deputado LEFT OUTER

JOIN Participacao ON Deputado.idDeputado = Participacao.idDeputado

LEFT OUTER JOIN Secao ON Secao.idSecao = Participacao.idSecao;

D) SELECT Deputado.nomeDeputado, Secao.dataSecao FROM Deputado RIGHT OUTER

JOIN Participacao ON Deputado.idDeputado = Participacao.idDeputado

RIGHT OUTER JOIN Secao ON Secao.idSecao = Participacao.idSecao;

E) SELECT Deputado.nomeDeputado, Secao.data Secao FROM Deputado INNER

JOIN Participacao ON Deputado. idDeputado = Participacao.idDeputado

INNER JOIN Secao ON Participacao.idSecao=Secao.idSecao;

QUESTÃO 20

ENADE 2017: Em redes de computadores, a camada de transporte é responsável pela transferência de dados entre máquinas de origem e destino. Dois protocolos tradicionais para essa camada são o Transmission Control Protocol (TCP) e o User Datagram Protocol (UDP). Diferentemente do UDP, o TCP é orientado à conexão. Com relação a esses protocolos, avalie as afirmações a seguir.

I. OUDP é mais eficiente que o TCP quando o tempo de envio de pacotes é fundamental.

II. OTCPé o mais utilizado em jogos on-line de ação para a apresentação gráfica.

III. OTCP é mais eficiente que o UDP quando a confiabilidade de entrega de dados é fundamental.

É correto o que se afirma em

A) II, apenas.

B) III, apenas.

C) I e II, apenas.

D) II e III, apenas.

E) I, II e III.

QUESTÃO 21

ENADE 2017: Na lógica proposicional, definem-se regras para determinar o valor-verdade (verdadeiro ou falso) de sentenças em relação a um modelo particular. Essas regras permitem representar raciocínios lógicos comuns das linguagens naturais.

Nesse contexto, considere a sentença e as proposições lógicas a seguir.

“Um veículo que é elétrico (E) pode ser um robô (R) se for autônomo (A), caso contrário não é um robô (R)”.

A sentença pode ser representada pela(s) expressão(ões) lógica(s)

A) P2, apenas.

B) P3, apenas.

C) P1 e P2, apenas.

D) P1 e P3, apenas.

E) P1, P2 e P3.

QUESTÃO 22

ENADE 2017: Um país utiliza moedas de 1, 5, 10, 25 e 50 centavos. Um programador desenvolveu o método a seguir, que implementa a estratégia gulosa para o problema do troco mínimo. Esse método recebe como parâmetro um valor inteiro, em centavos, e retorna um array no qual cada posição indica a quantidade de moedas de cada valor.

public static int [ ] troco(int valor) {

int [ ] moedas = new int [5];

moedas [4] = valor / 50;

valor = valor % 50;

moedas [3] = valor / 25;

valor = valor % 25;

moedas [2] = valor / 10;

valor = valor % 10;

moedas [1] = valor / 5;

valor = valor % 5;

moedas [0] = valor;

return (moedas) ;

}

Considerando o método apresentado, avalie as asserções a seguir e a relação proposta entre elas.

I. O método guloso encontra o menor número de moedas para o valor de entrada, considerando as moedas do país.

PORQUE

II. Métodos gulosos sempre encontram a solução global ótima.

A respeito dessas asserções, assinale a opção correta.

A) As asserções I e II são proposições verdadeiras, e a II é uma justificativa correta da I.

B) As asserções I e II são proposições verdadeiras, mas a II não é uma justificativa correta da I.

C) A asserção I é uma proposição verdadeira, e a II é uma proposição falsa.

D) A asserção I é uma proposição falsa, e a II é uma proposição verdadeira.

E) As asserções I e II são proposições falsas.

QUESTÃO 23

ENADE 2017: Considere o seguinte alfabeto:

ꜫ ={(,),0,1,2,3,4,5,6,7,8,9,+,-}.

Considere, ainda, uma linguagem L definida sobre esse alfabeto.

L={ w | w ꞓ ꜫ*, para cada ocorrência de “( em w, existe uma ocorrência de “)”}

Por exemplo, a cadeia x = (2 + (3 - 4)) pertence a L, mas a cadeia y = (2 + (3 - 4) não pertence a L.

Com relação à linguagem L, avalie as asserções a seguir e a relação proposta entre elas.

I. A linguagem L não pode ser considerada regular.

PORQUE

II. Autômatos finitos não possuem mecanismos que permitam contar infinitamente o número de ocorrências de determinado símbolo em uma cadeia.

A respeito dessas asserções, assinale a opção correta.

A) As asserções I e II são proposições verdadeiras, e a II é uma justificativa correta da I.

B) As asserções I e II são proposições verdadeiras, mas a II não é uma justificativa correta da I.

C) A asserção I é uma proposição verdadeira, e a II é uma proposição falsa.

D) asserção I é uma proposição falsa, e a II é uma proposição verdadeira.

E) As asserções I e II são proposições falsas.

QUESTÃO 24

ENADE 2017: A figura a seguir exibe um grafo que representa um mapa rodoviário, no qual os vértices representam cidades e as arestas representam vias. Os pesos indicam o tempo atual de deslocamento entre duas cidades.

Considerando que os tempos de ida e volta são iguais para qualquer via, avalie as afirmações a seguir acerca desse grafo.

I. Dado o vértice de origem i, o algoritmo de Dijkstra encontra o menor tempo de deslocamento entre a cidade i e todas as demais cidades do grafo.

II. Uma árvore geradora de custo mínimo gerada pelo algoritmo de Kruskal contém um caminho de custo mínimo cuja origem é i e cujo destino é k.

III. Se um caminho de custo mínimo entre os vértices i e k contém o vértice w, então o sub caminho de origem w e destino k deve também ser mínimo.

É correto o que se afirma em

A) I, apenas.

B) II, apenas.

C) I e II, apenas.

D) II e III, apenas.

E) I, II e III.

QUESTÃO 25

ENADE 2017: A sequência de Fibonacci é uma sequência de números inteiros que começa em 1, a que se segue 1, e na qual cada elemento subsequente é a soma dos dois elementos anteriores. A função fib a seguir calcula o n-ésimo elemento da sequência de Fibonacci:

Considerando a implementação acima, avalie as afirmações a seguir.

I. A complexidade de tempo da função fib é exponencial no valor de n.

II. A complexidade de espaço da função fib é exponencial no valor de n.

III. É possível implementar uma versão iterativa da função fib com complexidade de tempo linear no valor de n e complexidade de espaço constante.

É correto o que se afirma em

A) I, apenas.

B) II, apenas.

C) I e III, apenas.

D) II e III, apenas.

E) I, II e III.

QUESTÃO 26

ENADE 2017: A figura a seguir mostra uma imagem de ressonância magnética corrompida por ruído do tipo “sal e pimenta”.

Para que o ruído seja atenuado e as bordas das estruturas representadas sejam preservadas, deve-se aplicar na imagem o filtro

A) Sobel.

B) da média.

C) Laplaciano.

D) do mínimo.

E) da mediana.

QUESTÃO 27

ENADE 2017: Em computação gráfica, existem vários modelos de iluminação diferentes que expressam e controlam os fatores que determinam a cor de uma superfície em função de um determinado conjunto de luzes.

Uma vez definido um modelo de iluminação, pode-se aplicar luz sobre as várias faces dos objetos de uma cena, processo denominado sombreamento. As figuras a seguir ilustram a aplicação de dois modelos de iluminação, a saber: o modelo de sombreamento constante (à esquerda) e o modelo de Phong (à direita).

AZEVEDO, E ; CONCI, A. Computação gráfica: geração de imagens.

N05 a benaaieCamgaas, 200800A

Em relação aos modelos de iluminação apresentados, avalie as afirmações a seguir.

I. A aplicação do modelo de sombreamento constante causa na imagem um efeito visual denominado Bandas de Mach.

II. Embora seja útil para gerar imagens realísticas, o modelo de Phong mostra-se pouco eficiente na apresentação das reflexões especulares.

III. O modelo de sombreamento constante não é útil para gerar imagens realísticas porque ele dá destaque ao aspecto facetado da representação poliedral das superfícies.

IV. Para a utilização do modelo de Phong, é necessário supor que a fonte de luz localiza-se no infinito.

É correto apenas o que se afirma em

A) I e II.

B) I e III.

C) II e IV.

D) I, III e IV.

E) II, III e IV.

QUESTÃO 28

ENADE 2017: Os métodos ágeis são fundamentados no desenvolvimento e entrega incremental tendo em vista atender aos requisitos dos clientes. Eles agregam um conjunto de princípios provenientes do manifesto ágil, tais como:

- envolvimento do cliente;

- entrega incremental;

- pessoas, não processos;

- aceitação das mudanças;

- manutenção da simplicidade.

O Scrum é um exemplo de método ágil de gerenciamento de projetos. Avalie as afirmações a seguir sobre a relação do Scrum com os princípios do manifesto ágil.

I. O Scrum adota a entrega incremental por meio de Sprints.

II. O Scrum adota a simplicidade por meio do uso da programação em pares.

III. O Scrum adota o envolvimento do cliente com a priorização e a negociação dos requisitos na concepção de Sprints.

É correto o que se afirma em

A) II, apenas.

B) III, apenas.

C) I e II, apenas.

D) I e III, apenas.

E) I, II e II.

QUESTÃO 29

ENADE 2017: O projetista do gerenciador de memória de um novo sistema operacional precisa escolher entre os algoritmos de substituição de páginas FIFO (First In First Out - o primeiro a entrar é o primeiro a sair) e LRU (Least Recently Used - menos recentemente usado).

Para isso, avaliou o número de faltas de página obtidas em ambos os algoritmos para o tamanho de memória de 4 páginas, utilizando a sequência de acessos às páginas 1-2-3-4-1-2-5-1-2-3-4-5 de um processo e memória inicialmente vazia.

Com base nessa simulação, avalie as asserções a seguir e a relação proposta entre elas.

I. Na simulação proposta, é possível observar que os algoritmos FIFO e LRU apresentam o mesmo desempenho.

PORQUE

II. Os parâmetros utilizados na simulação são insuficientes para determinar a diferença de funcionamento entre os algoritmos.

A respeito dessas asserções, assinale a opção correta.

A) As asserções I e II são proposições verdadeiras, e a II é uma justificativa correta da I.

B) As asserções I e II são proposições verdadeiras, mas a II não é uma justificativa correta da I.

C) A asserção I é uma proposição verdadeira, e a II é uma proposição falsa.

D) A asserção I é uma proposição falsa, e a II é uma proposição verdadeira.

E) As asserções I e II são proposições falsas.

QUESTÃO 30

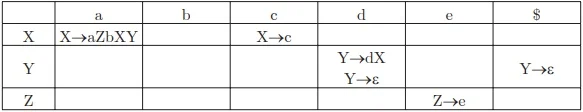

ENADE 2017: Em um compilador, um analisador sintático descendente preditivo pode ser implementado com o auxílio de uma tabela construída a partir de uma gramática livre de contexto. Essa tabela, chamada tabela LL(k), indica a regra de produção a ser aplicada olhando-se o k-ésimo próximo símbolo lido, chamado Iookahead(k).

Por motivo de eficiência, normalmente busca-se utilizar k = 1. Considere a gramática livre de contexto G = (X, Y,Z, a, b, e, d, e, P, X) , em que P é composto pelas seguintes regras de produção:

X → aZbXY | c

Y → dX | ꜫ

Z → e

Considere, ainda, a seguinte tabela LL(1), construída a partir da gramática G, sendo $ o símbolo que representa o fim da cadeia. Essa tabela possui duas produções distintas na célula (Y, d), gerando, no analisador sintático, uma dúvida na escolha da regra de produção aplicada em determinados momentos da análise.

Considerando que o processo de construção dessa tabela LL(1), a partir da gramática G, foi seguido corretamente, a existência de duas regras de produção distintas na célula (Y , d), neste caso específico, resulta

A) da ausência do símbolo de fim de cadeia ($) nas regras de produção.

B) de um não-determinismo causado por uma ambiguidade na gramática.

C) do uso incorreto do símbolo de cadeia vazia (ꜫ) nas regras de produção.

D) da presença de duas regras de produção com um único terminal no corpo.

E) da presença de duas regras de produção com o mesmo não terminal na cabeça.

QUESTÃO 31

ENADE 2017: Considere o programa a seguir, que ilustra a criação, execução e sincronização de duas threads.

Ao final da execução da função ma i n, será impresso

A) ambos os valores “1” e “2”.

B) o valor "1", necessariamente.

C) o valor "2", necessariamente.

D) o valor "1”, ou o valor "2", mas nunca ambos.

E) o valor"1", ou o valor "2", ou nenhum valor, mas nunca ambos.

QUESTÃO 32

ENADE 2017: O uso de agentes inteligentes permite a resolução de problemas complexos por meio do uso de heurísticas implementadas de forma distribuída.

Na literatura, o Mundo do Aspirador de Pó (Vacuum-Cleaner World) é um problema fictício que envolve o emprego e uso de agentes no ensino dos conceitos relacionados a Inteligência Artificial.

Esse mundo fictício é composto por um aspirador de pó e dois ou mais ambientes, conforme ilustra a figura a seguir. Os ambientes podem estar sujos ou limpos.

Nesse mundo, um agente representa o aspirador de pó equipado com dois sensores: um de localização e outro para a identificação de sujeira. O agente pode executar as seguintes operações:

- verificar se o ambiente atual está sujo;

- limpar o ambiente;

- fazer nada;

- mover-se para o próximo ambiente, utilizando um dos comandos: direita, esquerda, frente ou trás.

Russell, S. |.; Norvig, P. Artificial intelligence: a modern approach.

3. ed. New Jersey: Pearson, 2009 (adaptado).

Com relação aos conceitos envolvendo sistemas multiagentes e o problema do Mundo do Aspirador de Pó apresentado, assinale a opção correta.

A) Definidas as localizações do agente e da sujeira como elementos únicos de um estado, no cenário da

figura, há 2² = 4 estados possíveis para avaliação.

B) O comportamento de um agente é definido por uma ou mais funções que mapeiam uma dada sequência percebida para uma ação definida.

C) A sequência percebida de um agente refere-se ao histórico do resultado de todas as ações tomadas pelo agente até o presente momento.

D) A percepção de um agente refere-se aos resultados das ações tomadas por ele.

E) A opção “fazer nada” é uma percepção válida do agente.

QUESTÃO 33

ENADE 2017: Considere a função recursiva F a seguir, que em sua execução chama a função G:

Com base nos conceitos de teoria da complexidade, avalie as afirmações a seguir.

I. A equação de recorrência que define a complexidade da função F é a mesma do algoritmo clássico de ordenação mergesort.

II. O número de chamadas recursivas da função

III. O número de vezes que a função G da linha 4 é chamada é O(n log n).

É correto o que se afirma em

A) I, apenas.

B) II, apenas.

C) I e III, apenas.

D) II e III, apenas.

E) I, II e III.

QUESTÃO 34

ENADE 2017: Quando se trabalha com banco de dados, é possível encontrar redundância de dados e mistura de diferentes assuntos em uma mesma tabela. Para evitar esses tipos de falhas, podem ser aplicadas formas normais, que são regras que compõem o processo chamado normalização.

Entre essas regras, as mais utilizadas e que resolvem a maioria das falhas são a Primeira Forma Normal (1FN), a Segunda Forma Normal (2FN) e a Terceira Forma Normal (3FN). A figura a seguir mostra um exemplo de tabela que poderia ser armazenada em um banco de dados. Nela, a coluna Numero contém um valor único, sequencial, que não se repete.

Com base no texto e no exemplo de tabela apresentado, avalie as afirmações a seguir.

I. A tabela não está na 1FN e, portanto, pode-se dizer que ela não atende à 2FN nem à 3FN.

II. Se forem criadas duas novas tabelas: Partido (com as colunas Sigla e NomePartido) e Candidato(com as colunas NumCand e NomeCand), pode-se dizer que as três tabelas atendem à 2FN.

III. Se a tabela for transformada em duas: Voto (com as colunas Numero, Sigla, NomePartido, NumCand, NomeCand e Titulo) e Eleitor (com a coluna Titulo e as colunas restantes), pode-se dizer que as duas tabelas atendem à 3FN.

IV. Os atributos Sigla, NomePartido, NumCand e NomeCand não dependem funcionalmente do atributo Numero, mas os atributos restantes, sim.

É correto apenas o que se afirma em

A) I.

B) IV.

C) I e III.

D) II e III.

E) II e IV.

QUESTÃO 35

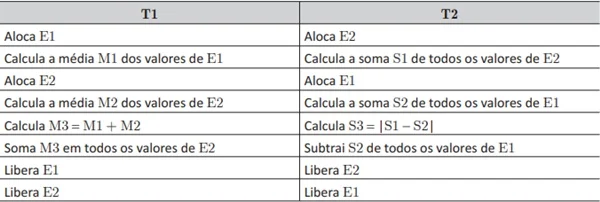

ENADE 2017: Um programador inexperiente está desenvolvendo um sistema multithread que possui duas estruturas de dados diferentes, El e E2, as quais armazenam valores inteiros. O acesso concorrente a essas estruturas é controlado por semáforos.

Durante sua execução, o sistema dispara as threads T1 e T2 simultaneamente. A tabela a seguir possibilita uma visão em linhas gerais dos algoritmos dessas threads.

Durante a execução do referido programa, é possível que

A) não ocorra deadlock, porque a sequência de alocação dos recursos impede naturalmente o problema.

B) ocorra deadlock, que pode ser evitado se o programador tomar o cuidado de não executar cálculos

entre um pedido de alocação e outro.

C) ocorra deadlock, sendo a probabilidade dessa ocorrência tão baixa e sua consequência tão inócua que não haverá comprometimento do programa.

D) não ocorra deadlock, desde que o programador use semáforos para controlar o acesso às estruturas de dados, o que é suficiente para evitar o problema.

E) ocorra deadlock, que pode ser evitado se o programador tomar o cuidado de solicitar o acesso às estruturas de dados na mesma ordem em ambas as threads.

LICENCIATURA

QUESTÃO 22

ENADE 2017: Uma instituição de ensino planeja usar uma plataforma de educação a distância para atender comunidades rurais dispersas em áreas remotas onde o acesso à internet é lento e instável. Essa plataforma possui as seguintes ferramentas modulares que podem ser selecionadas individualmente e acopladas no momento de sua implantação:

- biblioteca: acervo de livros digitais que podem ser baixados e usados off-line;

- videoteca: acervo de videoaulas que podem ser assistidas on-line, mas não baixadas para acesso off-line;

- videoconferência: ferramenta de comunicação audiovisual síncrona (em tempo real);

- chat: ferramenta de comunicação textual sincrona;

- fórum: ferramenta de comunicação textual assíncrona;

- wiki: ferramenta colaborativa para construção de conteúdos coletivos com textos e imagens.

Nessa situação, dado que a instituição pode oferecer no máximo três ferramentas em sua plataforma, a combinação que melhor atende às peculiaridades da instituição e de seu público é

A) videoconferência, chat e fórum, porque, juntas, oferecem o melhor nível de interação entre tutor e aluno e também dos alunos entre si.

B) biblioteca, videoteca e wiki, porque, juntas, oferecem maior acesso ao acervo da instituição e enriquecem o trabalho colaborativo.

C) chat, fórum e wiki, porque, juntas, oferecem as melhores oportunidades de interação para a construção coletiva de conhecimento.

D) videoteca, videoconferência e chat, porque, juntas, oferecem o melhor equilíbrio entre interação e acesso ao acervo.

E) biblioteca, fórum e wiki, porque, juntas, oferecem o melhor equilíbrio entre acesso ao acervo, interação e trabalho colaborativo.

QUESTÃO 23

ENADE 2017: Embora a educação a distância (EaD) seja, hoje, cada vez mais ofertada nas instituições de ensino, nem sempre são oferecidas ferramentas adequadas para se estabelecer o processo desejado de ensino-aprendizagem. Assim, na definição do software para aplicações educacionais no modelo EaD de modo a melhor atender o processo de ensino-aprendizagem, deve-se

A) escolher um único aspecto de aprendizagem para evitar distorções na interpretação do estudante, por exemplo, o aspecto de memorização, de reflexão crítica e autocrítica.

B) utilizar diversos canais de interação como chats, fóruns, e-mails, telefone e ambientes virtuais de troca de mensagens e conteúdo para maximizar a interação entre estudantes e professores.

C) escolher softwares baseados em tecnologias abertas (open source) para minimizar eventuais custos com licenças e manutenção de software para a instituição e o estudante.

D) utilizar ferramentas que priorizem o estudo indivídual do estudante, o que minimiza a necessidade da presença de tutores e reduz o custo de implantação desse modelo pedagógico.

E) apresentar conteúdos neutros, desprendidos de qualquer relação com uma cultura específica, religião, raça ou aspectos políticos, pois, assim, evita-se a regionalização do conteúdo ministrado.

QUESTÃO 24

ENADE 2017: Requisitos funcionais, também conhecidos como capacidades (capabilities) ou características (features), descrevem as funções que o sistema deve executar. Requisitos não funcionais, também conhecidos como restrições (constraints) ou requisitos de qualidade do sistema, são os que agem para restringir a solução.

Pierre, B.; Fairley, R. E. Guide to the software engineering body

ofknowiedge (Swebok(R)). 3. ed. Los Alamitos: IEEE Computer

Society Press, 2004 (adaptado).

Com base nessa informação, avalie os seguintes requisitos referentes ao desenvolvimento de um sistema de software para uma gráfica que pretende prestar serviços de impressão pela internet.

I. O cliente pode registrar um pedido de impressão informando um tamanho A2 ou maior e a resolução que deseja (baixa, média ou alta).

II. O software deve ser desenvolvido na linguagem Java e utilizar, para a persistência em banco de dados, uma biblioteca padrão Java Persistence API (JPA).

III. O tempo médio decorrente entre o envio do pedido pelo cliente e o recebimento do e-mail com os dados de confirmação deve ser inferior a 5 minutos.

IV. Todos os pedidos de impressão em que o custo ultrapasse 10 salários mínimos devem ser aprovados por um gerente responsável por inspecionar a impressão.

São classificados como não funcionais apenas os requisitos mencionados em

A) I e IV.

B) II e III.

C) II e IV.

D) I, II e III.

E) I, III e IV.

QUESTÃO 25

ENADE 2017: Atualmente, estão disponíveis várias classes de software para um melhor aproveitamento educacional e apoio automatizado ao processo de ensino-aprendizagem. Tais softwares são classificados em categorias conforme seus objetivos pedagógicos.

GEBRAN, M. P. Tecnologias Educacionais.

(Curitiba: IESDE BrasilS.A, 2009 (adaptado).

Considerando a classificação dos softwares educativos, avalie as afirmações a seguir.

I. Os tutoriais, que consistem em classe de software para transmissão da informação de forma organizada, de modo similar a um livro u apostila eletrônica, caracterizam-se, por exemplo, pelo uso de estratégias, objetivos a serem alcançados e pela apresentação de estímulos.

II. Jogos educativos utilizam, por exemplo, desafios e competição como estímulo na aquisição de um determinado aprendizado, com instruções e regras claras.

III. Softwares de multimídia utilizam uma linguagem de programação e permitem desenvolver o raciocínio lógico e matemático, sendo uma de suas características principais a liberdade de criação.

É correto o que se afirma em

A) I, apenas.

B) III, apenas.

C) I e II, apenas.

D) II e III, apenas.

E) I, II e III.

QUESTÃO 26

ENADE 2017: Cada aspecto da interação humano-computador associa-se a um conceito. A figura a seguir destaca, em uma tela do software Microsoftº Word"", o botão"Pincel de Formatação", juntamente com o seu texto explicativo, que indica o seu significado, as teclas de atalho e como utilizá-lo.

Do ponto de vista da interação humano-computador, qual conceito está presente na interface gráfica?

A) a Acessibilidade

B) Comunicabilidade

C) Tempo de resposta

D) Cognição distribuída

E) Princípio da proximidade

QUESTÃO 27

ENADE 2017: A diretoria de uma empresa identificou os seguintes problemas, que têm afetado os seus negócios:

— falta de métricas para controlar seus produtos;

— processos escassos ou inexistentes;

— falta de foco em seus negócios;

— descontrole dos processos.

Nessa situação, o guia de boas práticas indicado para otimizar o investimento em tecnologia da informação, de forma a melhorar o retorno sobre 0 investimento e fornecer métricas para a avaliação dos resultados dessa empresa é o

A) ITIL.

B) COBIT.

C) CMMI.

D) MPS-BR.

E) PMBOK.

QUESTÃO 28

ENADE 2017: Um dos conceitos básicos de orientação a objetos é o conceito de herança. Durante a implementação de um sistema, o mecanismo de herança suporta a definição de uma nova classe A a partir de outra B, preexistente (por exemplo, em Java, pode-se definir a classe A herdeira da classe B como "class A extends B”). Além disso, tal mecanismo pode implementar polimorfismo de tipos de objetos.

DEMTEL, P; DEITEL, H. Java - como programar. 8. ed. São Paulo:

Prentice Hall, 2010 (adaptado)

A respeito de herança e sua relação com orientação

I. objetos, avalie as afirmações a seguir. |. Herança é um mecanismo que pode ser usado para implementar polimorfismo.

II. Herança permite o reaproveitamento de código comum entre algumas classes.

III. Métodos herdados equivalem a métodos polimórficos.

É correto o que se afirma em

A) I, apenas.

B) III, apenas.

C) I e II, apenas.

D) II e III, apenas.

E) I, II e III.

QUESTÃO 29

ENADE 2017: As redes de comunicação, notadamente aquelas baseadas na internet, têm sido utilizadas como base na construção de infraestrutura para plataformas de educação a distância (EaD).

A exemplo disso, ferramentas de EaD têm sido desenvolvidas a partir do princípio da comunicação síncrona, que pressupõe a conexão simultânea entre o emissor e o receptor da mensagem, e da comunicação assíncrona, que não exige a conexão simultânea.

Considerando uma plataforma de EaD baseada em redes de comunicação, avalie as afirmações a seguir.

I. A situação em que um professor tem acesso à tela do computador de cada estudante, sem intervir no que cada um estiver visualizando, caracteriza um cenário de comunicação assíncrona.

II. Ferramentas —assíncronas permitem ao estudante enviar mensagens de dúvidas ao professor durante a exibição de uma video aula, sem a garantia de que o professor responderá a essa mensagem em tempo real.

III. Compete ao professor verificar, por meio de imagens em tempo real, se é realmente um estudante quem está realizando as tarefas assíncronas no ponto receptor.

É correto o que se afirma em

A) II, apenas.

B) III, apenas.

C) I e II, apenas.

D) I e III, apenas.

E) I, II e III.

QUESTÃO 30

ENADE 2017: Um Massive Open On-line Course (MOOC) é um curso destinado a grande quantidade de estudantes em um ambiente on-line e se fundamenta na teoria conectivista do aprendizado, segundo a qual as estruturas tradicionais de ensino-aprendizagem, baseadas no convívio em sala de aula com um professor apresentando conteúdos de forma expositiva, não atendem às necessidades dos indivíduos conectados à internet e às redes sociais.

Um MOOC diferencia-se da educação a distância (EaD) tradicional por ser geralmente gratuito, aberto, livre de pré-requisito de ingresso, e pela maior quantidade de estudantes. O processo de avaliação do MOOC também é diferente da EaD tradicional porque, normalmente, utiliza crowdsourcing (correção de atividades ou questionários por especialistas), peer assessment (perguntas dissertativas avaliadas pelos pares) e avaliações de postagens em fóruns.

SOUZA, R.; CYPRIANO, E. F. MOOC: Uma alternativa contemporânea para o ensino de astronomia.Ciência e Educação (Bauru), v.22, n. 1, p. 65-80, 2016 (adaptado).

Com base nas informações do texto acima, é correto afirmar que

A) professores e tutores são mais importantes nos MOOCs que na EaD tradicional.

B) avaliações formativas são mais importantes na EaD tradicional que nos MOOCs.

C) interações entre estudantes são mais importantes nos MOOCs que na EaD tradicional.

D) ambientes virtuais de aprendizagem são mais importantes nos MOOCs que na EaD tradicional.

E) recursos didáticos de qualidade são mais importantes na EaD tradicional que nos MOOCs.

QUESTÃO 31

ENADE 2017: A didática escolar cumpre funções de caráter político, educativo e científico a um só tempo. A integralização dessas funções pela didática escolar torna essa disciplina acadêmica algo mais complexo que a simples procura e implementação de procedimentos de ensino. Por meio desse processo, a unidade dialética da teoria e da prática assume as características de uma verdadeira investigação científica da realidade cotidiana da prática pedagógica.

RAYS, O. A. A relação teoria-prática na didática escolar crítica. In: VEIGA,

1. P. A. (Org.).Didática: o ensino e suas relações. 7. ed. Campinas: Papirus, 2003 (adaptado).

A partir das informações apresentadas, avalie as afirmações a seguir.

I. A práxis pedagógica envolve a adoção do método dialético no processo de elaboração do conhecimento em articulação com a teoria histórico-cultural.

II. A apropriação crítica e histórica do conhecimento é um instrumento de compreensão da realidade social e de atuação crítica para a transformação da sociedade.

III. A Didática é uma área do conhecimento que utiliza os elementos do cotidiano escolar e das questões sociais para atualizar a prática docente.

É correto o que se afirma em

A) I, apenas.

B) III, apenas.

C) I e II, apenas.

D) II e III, apenas.

E) I, II e III.

QUESTÃO 32

ENADE 2017: Um aluno da rede pública de ensino, com 11 anos de idade, está matriculado no 5º ano do Ensino Fundamental e tem surdez profunda bilateral. Ele é bem humorado, brincalhão e bastante sociável. É fluente na língua brasileira de sinais (Libras), mas apresenta dificuldades de leitura e escrita da língua portuguesa. Tem potencial cognitivo elevado, embora necessite de constante interferência e auxílio da professora para realizar suas atividades.

Disponível em: <http://www.epae facedufu.br>.

Acesso em: 7 jul. 2017 (adaptado).

Considerando a situação apresentada e o que estabelece a Política Nacional da Educação Especial na perspectiva da Educação Inclusiva, deve-se assegurar a esse aluno

A) escolarização que atenda à proposta educacional bilíngue, considerando-se a língua de sinais como primeira língua.

B) atendimento — educacional — especializado, priorizando-se o ensino da língua portuguesa, de modo a garantir a educação bilíngue.

C) À processo avaliativo que priorize o uso da língua portuguesa na modalidade escrita, dada a importância da manutenção do registro da aprendizagem.

D)ensino da língua brasileira de sinais (Libras) após a aquisição da língua portuguesa na modalidade escrita, em processo análogo ao da alfabetização de aluno ouvinte.

E) educação inclusiva, apesar de a surdez não se enquadrar no campo da deficiência física ou das limitações de mobilidade.

QUESTÃO 33

ENADE 2017: As escolas brasileiras não têm um único jeito de ensinar sobre gênero e sexualidade; pesquisas evidenciam currículos e práticas pedagógicas e de gestão marcadas pela discriminação.

Distinções sexistas nas aulas, na chamada, nas filas de meninos e de meninas, nos uniformes, no tratamento e nas expectativas sobre alunos ou alunas, tolerância da violência verbal e até física entre os meninos, representações de homens e mulheres nos materiais didáticos, abordagem quase exclusivamente biológica da sexualidade no livro didático, estigmatização referente à manifestação da sexualidade das adolescentes, perseguição sofrida por homossexuais, travestis e transexuais, evidenciam o quanto a escola (já) ensina, em diferentes momentos e espaços, sobre masculinidade, feminilidade, sexo, afeto, conjugalidade, família.

Disponível em: <http:/ (wwwspm.govbr>.

Acesso em: 11 jul. 2017 (adaptado).

Nesse contexto, para construir uma prática pedagógica que promova transformações no sentido da igualdade de gênero a partir do respeito às diferenças, espera-se que a escola

A) incorpore o conceito de gênero nos diferentes componentes do currículo de maneira transversal.

B) realize atividades em seu cotidiano que definam para as crianças o que é masculino e o que é feminino.

C) se valha das diferenças sexuais naturais entre meninos e meninas para conduzir a classe e manter a disciplina.

D) se refira à questão de gênero de forma tangencial, suficiente para promover vivência menos intransigente e mais equânime entre homens e mulheres.

E) reforce modelos de comportamentos socialmente atribuídos a homens e mulheres que formam um conjunto de representações sobre masculinidade e feminilidade.

QUESTÃO 34

ENADE 2017: Lev Semenovitch Vygotsky, psicólogo russo, elaborou sua teoria tendo por base o desenvolvimento do indivíduo como resultado de um processo sócio-histórico, enfatizando o papel da linguagem e da aprendizagem nesse desenvolvimento. Esse pressuposto teórico, conhecido como Teoria Histórico-Cultural, apresenta como questão central a apropriação de conhecimentos pela interação do sujeito com o contexto social.

Considerando os pressupostos da teoria vygotskyana, avalie as afirmações a seguir.

I. O desenvolvimento cognitivo é produzido no processo de internalização da interação social com a cultura.

II. Ao acessar a língua escrita, o indivíduo se apropria das técnicas inerentes a este instrumento cultural, modificando suas funções mentais superiores.

III. A apropriação da linguagem específica do meio sociocultural transforma os rumos do desenvolvimento individual.

IV. O desenvolvimento das funções psíquicas superiores decorre de funções existentes no indivíduo.

V. A educação sistemática e organizada pode contribuir com o processo de aquisição dos sistemas de conceitos científicos, o que modifica a estrutura do pensamento do indivíduo.

É correto apenas o que se afirma em

A) I e IV.

B) I e V.

C) II, III e IV.

D) I, II, III e V.

E) II, III, IV e V.

QUESTÃO 35

ENADE 2017: A professora de uma escola pública tem sua prática pedagógica fundamentada na teoria de Jean Piaget. Essa professora irá desenvolver com uma turma do 5º ano do Ensino Fundamental uma aula de Ciências sobre o tema força e movimento, utilizando a abordagem construtivista.

Nesse contexto, qual deverá ser a proposta de trabalho elaborada pela professora?

A) Demonstrar aos estudantes, em laboratório, experimentos relacionados ao tema e realizar avaliação do conteúdo trabalhado.

B) Utilizar livro didático e figuras previamente selecionadas para sintetizar conceitos e informações — relacionados ao —conteúdo trabalhado.

C) Aplicar exercícios de fixação em níveis crescentes de complexidade para a internalização dos conteúdos pelos estudantes.

D) Partir do saber do cotidiano do estudante sobre a relação entre força e movimento para provocar o surgimento de hipóteses, criar conflitos cognitivos para desenvolvimento do conceito desejado.

E) Realizar leituras informativas sobre o conteúdo e, a partir da apresentação de s/ides ilustrativos, descrever o conceito de força e de movimento, apresentando exemplos.

COMENTÁRIOS